Periodistas de Ríodoce fueron espiados con Pegasus un día después del asesinato de Javier Valdez: Citizen Lab

"Dos días después del asesinato del periodista, las autoridades mexicanas habrían utilizado el sotfware Pegasus para espiar a Ismael Bojórquez Perea y Andrés Villarreal, revelan"

noroeste.com

Un día después del asesinato del periodista Javier Valdez Cardenás -acontecido el 15 de mayo del 2017, en Culiacán, Sinaloa-, las autoridades mexicanas habrían utilizado el sotfware Pegasus para espiar a los periodistas Ismael Bojórquez Perea y Andrés Villarreal -director general y jefe de información del semanario Ríodoce, respectivamente-, según lo reveló un nuevo informe elaborado por Citizen Lab de la Universidad de Toronto, en conjunto con la organización Artículo 19, la Red en Defensa de los Derechos Digitales (R3D) y SocialTIC.

El reporte documenta seis mensajes con enlaces a la infraestructura de Pegasus -malware que compromete toda la información de un teléfono móvil cuando las víctimas accesan a contenidos engañosos, descargando un virus informático que se instala en los dispositivos-, mismos que fueron enviados a los teléfonos de Villarreal y Bojórquez Perea entre el 17 y el 26 de mayo de 2017, cuando la Procuraduría General de la República (PGR) ya había iniciado las investigaciones del caso.

El software espía -cuya venta sólo está permitida a gobiernos según lo ha asegurado la compañía israelí que lo fabrica y comercializa, NSO Group- siguió siendo utilizado por las autoridades mexicanas, dos meses después de la primera denuncia pública que se presentó por el uso ilegal de Pegasus.

El 11 de febrero del 2017 Citizen Lab dio a conocer el uso del software intrusivo contra activistas por el derecho a la salud y a favor de imponer un impuesto a los refrescos. Después se supo que había un total de 24 civiles intervenidos, entre los que se encuentran la periodista Carmen Aristegui Flores y su hijo Emilio; los abogados del Centro de Derechos Miguel Agustín Pro Juárez y los integrantes del Grupo Interdisciplinario de Expertos Internacionales (GIEI), entre otros.

Valdez Cárdenas fue asesinado a unas cuadras de las instalaciones del semanario del que era fundador, cuando fue obligado a bajar del vehículo en el que viajaba, para después recibir 12 impactos de bala. Sus supuestos asesinos, presuntos miembros de una célula del Cártel de Sinaloa, bajo el mando de Dámaso López Núñez, alias "El Licenciado", robaron los documentos que traía ese día, así como su computadora y su teléfono móvil.

El reporte confirmó que el software se utilizó cuando representantes de la Agencia de Investigación Criminal (AIC) se encontraban en Culiacán, para indagar el asesinato de Valdez Cárdenas, lo que podría haber sucedido sin autorizaciones judiciales para espiar los aparatos telefónicos de los afectados.

La PGR es la única institución de la que se ha confirmado la adquisición de Pegasus, pero también se sabe que la Secretaría de la Defensa Nacional (Sedena) y el Centro de Investigación en Seguridad Nacional (CISEN) han destinado casi 500 millones de pesos para actualizar el malware.

LOS MENSAJES ENVIADOS POR PEGASUS

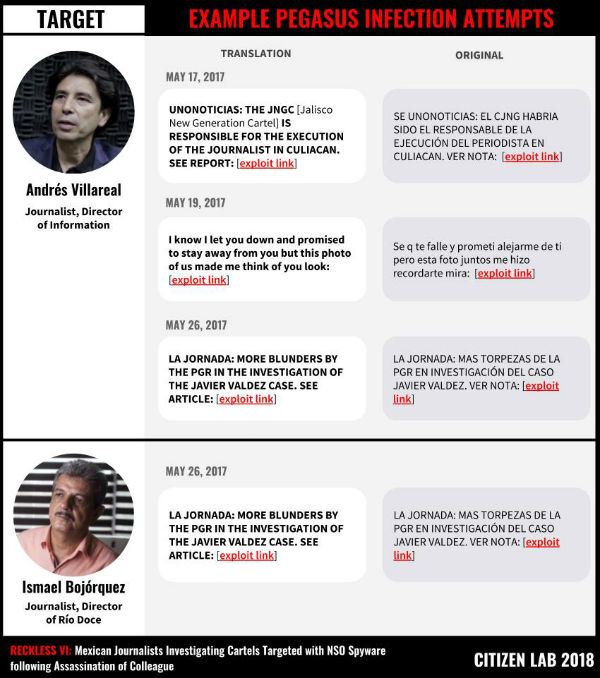

El jefe de información de Ríodoce, Andrés Villarreal, sufrió cuatro intentos de espionaje mediante mensajes de texto con enlaces para supuestos contenidos noticiosos, entre el 17 y 26 de mayo, que en realidad lo dirigían a dominios utilizados por NSO Group.

El texto de una de las alertas enviadas al teléfono del periodista sinaloense decía: "El CJNG [Cártel Jalisco Nueva Generación] habría sido el responsable de la ejecución del periodista en Culiacán. Ver nota:". El mensaje iba acompañado de una liga maliciosa atribuida al servicio de UNO Noticias, servicio informativo operado por Telcel. Sin embargo, en realidad enviaba a uno de los dominios usados por la infraestructura de la empresa israelí para infectar los teléfonos de sus víctimas.

Andrés Villarreal recibió otros tres mensajes los días 19, 24 y 26 de mayo del 2017. Uno de estos aparentaba ser la fotografía una relación de pareja, mientras que otro lo pretendió engañar con una nota falsa del diario La Jornada, medio para el que Valdez Cárdenas trabajaba como corresponsal en Sinaloa. El tercero intentaba engañar al periodista con un aparente retiro de una tarjeta de crédito por más de 20 mil pesos.

Por otra parte, el director de Ríodoce, recibió dos mensajes el 26 de mayo del 2017. En el primero, se suplantaba nuevamente a UNO Noticias y se incluía un enlace dañino al sitio "animal-politico", un dominio que falsifica la identidad del portal Animal Político y que el pasado 18 de septiembre fue identificado por Citizen Lab como parte de la infraestructura de Pegasus y NSO Group en México. Bojórquez Perea también recibió el mensaje: "La Jornada: Más torpezas de la PGR en Investigación del caso Javier Valdez. Ver Nota:".

"Creo que querían buscar entre nuestras conversaciones y mensajes pistas sobre el asesinato de Javier, pero estamos totalmente en contra [...] Nada obtenido ilegalmente debería usarse en una investigación y particularmente nada que venga de quienes están involucrados profesional y emocionalmente con la víctima", le dijo Bojórquez Perea al diario The New York Times.

El diretor y confundador del semanario Ríodoce junto a Valdez Cárdenas, aseguró que sospechó de los mensajes de texto, que él y Andrés Villarreal recibieron en sus teléfonos celulares, por lo que ambos periodistas optaron por no hacer "clic" en los enlaces. "Tenían motivos para sospechar", señaló el NYT.

El reporte de Citizen Lab afirma que las "estrategias de ingeniería social" o diseño de los mensajes para captar la atención de las víctimas, ya se habían documentado en otros informes de #GobiernoEspía, por lo que se consolida la tesis de que se trata de los mismos operadores a quienes se atribuyen otros intentos de infección.

"El uso de infraestructura común, así como el método de infección y su uso en coyunturas que afectan al gobierno federal saliente, sugieren un atacante común en los casos documentados en los últimos dos años", concluye el informe de Citizen Lab.

El pasado viernes, el Instituto Nacional de Transparencia, Acceso a la Información y Protección de Datos Personales (INAI) informó que ordenó una investigación para saber si la Procuraduría General de la República usó el software Pegasus para espiar a periodistas, activistas y opositores políticos.

"Estos intentos de infección son temerarios y probablemente indefendibles", dijo al NYT, John Scott Railton, analista sénior de Citizen Lab, sobre los mensajes enviados a Ríodoce. "Peor aún, para entonces, el cliente mexicano de Pegasus ya había sido expuesto públicamente por abusos en dos ocasiones. ¿Dónde estaba la supervisión interna? ¿Y dónde estaba la supervisión de NSO?", abundó.

Sin embargo, la empresa israelí aseguró que se atiene "a un estándar riguroso de cumplimiento ético y regulatorio y toma en serio cualquier acusación, sin importar de dónde viene". Un portavoz añadió al NYT que: "No toleramos el mal uso de nuestros productos en contra de activistas por los derechos civiles, periodistas o personas inocentes. Si se sospecha un mal uso, lo investigamos y tomamos las acciones correspondientes, entre ellas suspender o poner fin a un contrato".

#Entérate: Hoy, @nytimes revela que dos días después del asesinato del periodista Javier Valdez, integrantes de @Riodoce_mx recibieron mensajes con el malware #Pegasus.

Conoce el nuevo caso del #GobiernoEspía https://t.co/SpgsQkCGIY pic.twitter.com/k93f6VNLCY

— ARTICLE 19 MX-CA (@article19mex) 27 de noviembre de 2018

Un nuevo informe de @CitizenLab confirma el uso de Pegasus en contra dos periodistas de @Riodoce_mx. Fueron atacados por el #GobiernoEspía días después del asesinato de su colega Javier Valdez. https://t.co/cRJPhgv6FM

— R3D (@R3Dmx) 27 de noviembre de 2018

El pasado 22 de noviembre, la PGR a través de la Fiscalía especial para la atención de Delitos Cometidos contra la Libertad de Expresión (FEADLE), pidió al Juez de Distrito Especializado en el Sistema Penal Acusatorio del Centro de Justicia Penal Federal en el estado de Sinaloa, la pena máxima de 50 años de prisión, para Heriberto Picos Barraza, alias el Koala, señalado por su posible participación en el asesinato de Valdez Cárdenas.

Al presentar la acusación formal, la PGR señaló al Koala, de 26 años de edad, como copartícipe material en el homicidio con premeditación y ventaja en contra del comunicador, por su actividad periodística y publicaciones en diversos medios informativos, a nivel regional y nacional.

A través de un comunicado, la PGR señaló que concluyó la etapa de investigación complementaria fijada por el Juez de Distrito Especializado en el Sistema Penal Acusatorio del Centro de Justicia Penal Federal en el estado de Sinaloa, por lo que solicitó que se imponga la máxima sanción contemplada para este tipo de delitos en dicha entidad federativa, que es de 50 años de prisión.

El agente del Ministerio Público de la Federación señaló que continuará con el trámite del proceso penal en contra del Koala y de Juan Francisco Picos Barrueto, alias el Quillo, vinculado a proceso por el asesinato de Valdez Cárdenas. Otro presunto vinculado al crimen del periodista, Luis Idelfonso Sánchez Romero, el Diablo, fue asesinado en Sonora en septiembre de 2017.

LA COMPRA DEL SOFTWARE ESPÍA

El director de la Agencia de Investigación Criminal (AIC) de la Procuraduría General de la República (PGR), Tomás Zerón de Lucio -actual secretario Técnico del Consejo de Seguridad Nacional-, fue el funcionario que firmó el contrato con la empresa mexicana Grupo Tech Bull para comprar, por 32 millones 16 mil dólares, el programa NSO Pegasus.

Zerón de Lucio y el apoderado del Grupo Tech Bull, Luis Armado Pérez Herrero, firmaron el contrato el 29 de octubre de 2014, cuando el titular de la PGR era Jesús Murillo Karam. La compra incluyó 500 objetivos del programa, que la Procuraduría comenzó a utilizar a finales del 2015, según la cadena Televisa, que dio a conocer el documento de forma exclusiva en junio del 2017.

Según la empresa israelí NSO Group, creadora de Pegasus, por la naturaleza del programa, sólo realiza ventas directas a gobiernos y sin intermediarios para salvaguardar la seguridad nacional. Pero en México no fue así. El software fue vendido a la PGR a través de la empresa proveedora Grupo Tech Bull S.A. de C.V., fundada el 10 de octubre de 2013.

Información pública de la PGR indica que el Grupo Tech Bull es una compañía mexicana que vende inteligencia y seguridad al Gobierno mexicano. Además describe que es una subsidiaria de una compañía llamada Balam Seguridad Privada S.A. de C.V., donde también trabaja Luis Armado Pérez Herrero, quien firmó el contrato con la PGR, y de la cual son socios Asaf Israel Zanzuri y Rodrigo Ruiz Treviño de Teresa.

Balam Seguridad Privada S.A. de C.V., una de las principales proveedoras de sistemas de inteligencia y seguridad del Gobierno Federal, fue investigada previamente por Mexicanos contra la Corrupción y la Impunidad (MCCI), quienes detallaron los vínculos que tiene con la administración de Enrique Peña Nieto, ya que Ruiz de Teresa Treviño, es sobrino de Guillermo Ruiz de Teresa, coordinador General de Puertos y Marina Mercante de la Secretaría de Comunicaciones y Transportes (SCT).

Otro dato revelado por el reportaje MCCI, es que la compañía de seguridad se creó en mayo de 2012, a la par de la campaña presidencial de Peña Nieto, misma que Ruiz de Teresa Treviño apoyó, tal como quedó evidenciado en diversas fotografías que el mismo joven compartió a través de sus cuentas en las redes sociales.

EN junio del año pasado, el diario Milenio publicó que la PGR terminó de instalar a Pegasus en marzo de 2015, cuando Arely Gómez González era la titular de dicha dependencia. La actual titular de la Secretaría de la Función Pública (SFP), fue nombrada procuradora General de la República el 27 de febrero de 2015, en sustitución de Murillo Karam.

La época en los que se produjeron los intentos de espionaje denunciados por periodistas, activistas y defensores de derechos humanos fue a partir del 10 de noviembre de 2015, recordó el rotativo. El manejo de Pegasus quedó en manos de Gómez González, a través de Christian Noé Ramírez Gutiérrez, quien era el jefe de la Oficina de la Procuradora, según un acta administrativa de la PGR, de la cual Milenio aseguró tiene una copia.

La intervención de dispositivos, a la que la PGR le denomina "Sistema para la realización de actividades sustantivas", fue operado por 25 personas, que antes habían sido capacitadas para manejar Pegasus, programa con capacidad para espiar a 500 personas al mismo tiempo, según el documento que tiene Milenio.

La Oficina de la procuradora recibió el "hardware, software y documentos sobre la implementación y capacitación, garantía de un año y papelería que acreditaba la realización de los cursos de capacitación del uso del sistema para 25 personas en grupos de ocho cada uno", según el acta.

La PGR, la Secretaría de Defensa y el Centro de Investigación y Seguridad Nacional (Cisen) eran las dependencias que operaban el sistema, según un informe del Citizen Lab de la Universidad de Toronto sobre activistas y periodistas.

El 19 de junio del 2017, el NYT reveló que el Gobierno encabezado por Enrique Peña Nieto había adquirido un software para investigar a criminales y terroristas, pero que se habría usado para espiar a periodistas y a activistas anticorrupción, quienes realizaron la denuncia correspondiente, ante la misma PGR y organismos internacionales.

Según información del contrato, Pegasus funciona a través de un software malicioso que envía un mensaje o un enlace a correos electrónicos y teléfonos celulares, que al abrirlo da acceso a la información del equipo de la persona infectada.

De esta manera, quien opera Pegasus puede acceder a mensajes de texto, fotografías, contactos, corremos electrónicos, historial de llamadas telefónicas, historial de navegación en internet y redes sociales, ubicación, capturas de pantalla y grabaciones de la persona que está siendo espiada.